- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:47.

- Zadnja promjena 2025-01-22 17:26.

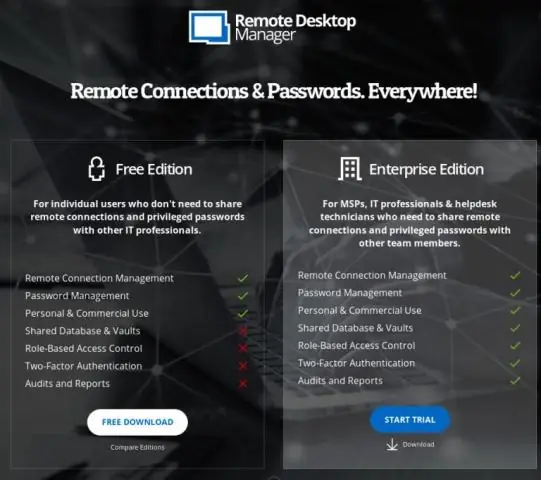

Uloga - bazirana kontrola pristupa uzima privilegije povezane sa svakim uloga u poduzeću i mapira ih izravno u sustave koji se koriste za pristup IT resursima. Provedeno ispravno, omogućuje korisnicima obavljanje aktivnosti - i to samo onih aktivnosti - koje im je dopušteno uloga.

S obzirom na to, što je kontrola pristupa temeljena na ulogama. Kako biste je implementirali?

Uloga - bazirana kontrola pristupa (RBAC) je metoda ograničavanja mreže na temelju pristupa na uloge pojedinačnih korisnika unutar poduzeća. RBAC omogućuje zaposlenicima da imaju pristup prava samo na informacije koje su im potrebne čini svoje poslove i onemogućuje im pristupanje informacije koje se ne odnose na njih.

Slično tome, kako implementirate RBAC? RBAC: 3 koraka za implementaciju

- Definirajte resurse i usluge koje pružate svojim korisnicima (tj. e-pošta, CRM, dijeljenje datoteka, CMS, itd.)

- Stvorite biblioteku uloga: Uskladite opise poslova s resursima iz #1 koje svaka funkcija treba da dovrši svoj posao.

- Dodijelite korisnike definiranim ulogama.

U tom smislu, koja je korist od kontrole pristupa temeljene na ulogama?

Posao prednosti uloge - Uloga za kontrolu pristupa - bazirana kontrola pristupa pokriva između ostalog uloga dozvole, korisnik uloge , i može se koristiti za rješavanje višestrukih potreba organizacija, od sigurnosti i usklađenosti, preko učinkovitosti i troškova kontrolirati.

Što je autorizacija temeljena na ulozi?

Uloga - utemeljeno ovlaštenje provjere su deklarativne - programer ih ugrađuje u svoj kod, protiv kontrolera ili radnje unutar kontrolera, navodeći uloge čiji trenutni korisnik mora biti član da bi pristupio traženom resursu.

Preporučeni:

Što je kontrola pristupa bazi podataka?

Kontrola pristupa je sigurnosna tehnika koja regulira tko ili što može vidjeti ili koristiti resurse u računalnom okruženju. Kontrola fizičkog pristupa ograničava pristup kampusima, zgradama, sobama i fizičkim IT sredstvima. Logička kontrola pristupa ograničava veze s računalnim mrežama, sistemskim datotekama i podacima

Koliko košta kontrola pristupa?

Prosječni troškovi kontrole pristupa karticama Očekujte da ćete platiti u prosjeku od 1500 do 2500 dolara po vratima za visokokvalitetni sustav za do 150 ljudi. Ako tražite uslugu pristupa karticama koja će opsluživati 150+ zaposlenika i imati dva do tri pristupna vrata, to će koštati od 2.500 do 3.500 dolara

Što je autentifikacija i kontrola pristupa?

Ti se kriteriji nazivaju autorizacija, autentifikacija i kontrola pristupa. Provjera autentičnosti je svaki postupak kojim potvrđujete da je netko onaj za koga tvrde da jest. Konačno, kontrola pristupa je mnogo općenitiji način razgovora o kontroli pristupa web-resursu

Koji je protokol višestrukog pristupa za kontrolu pristupa kanalu?

9. Što je od sljedećeg protokol višestrukog pristupa za kontrolu pristupa kanalu? Objašnjenje: U CSMA/CD se bavi otkrivanjem sudara nakon što se kolizija dogodila, dok se CSMA/CA bavi sprječavanjem sudara. CSMA/CD je kratica za Carrier Sensing Multiple Access/Collision detection

Koja je prednost kontrole pristupa temeljene na ulogama?

Poslovne prednosti kontrole pristupa temeljene na ulogama Kontrola pristupa temeljena na ulozima obuhvaća između ostalog dopuštenja uloga, korisničke uloge i može se koristiti za rješavanje višestrukih potreba organizacija, od sigurnosti i usklađenosti, preko učinkovitosti i kontrole troškova