- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:47.

- Zadnja promjena 2025-01-22 17:26.

Lov na prijetnje nudi mnoge prednosti, uključujući:

- Smanjenje kršenja i pokušaja kršenja;

- Manja površina napada s manje vektora napada;

- Povećanje brzine i točnosti odgovora; i.

- Mjerljiva poboljšanja u sigurnosti vašeg okruženja.

Zbog toga, što rade lovci na prijetnje?

Cyber lovci na prijetnje su stručnjaci za informacijsku sigurnost koji proaktivno i iterativno otkrivaju, izoliraju i neutraliziraju napredne prijetnje koji izbjegavaju automatizirana sigurnosna rješenja. Cyber lovci na prijetnje čine sastavni dio brzo rastućeg cyber-a prijetnja obavještajna industrija.

Osim gore navedenog, je li proaktivan način lova na napade? Proaktivan Prijetnja Lov je proces od proaktivno pretražujući mreže ili skupove podataka radi otkrivanja i odgovora na napredne kibernetičke prijetnje koje izbjegavaju tradicionalne sigurnosne kontrole temeljene na pravilima ili potpisima.

Također Znajte, kako započeti lov na prijetnje?

Kako provesti lov na prijetnje

- Interni u odnosu na vanjski.

- Počnite s pravilnim planiranjem.

- Odaberite temu koju želite ispitati.

- Razviti i testirati hipotezu.

- Prikupiti informacije.

- Organizirajte podatke.

- Automatizirajte rutinske zadatke.

- Dobijte odgovor na svoje pitanje i isplanirajte tijek akcije.

Koji su od sljedećeg aspekti modeliranja prijetnji?

Evo 5 koraka za osiguranje sustava kroz modeliranje prijetnji

- Korak 1: Identificirajte sigurnosne ciljeve.

- Korak 2: Identificirajte imovinu i vanjske ovisnosti.

- Korak 3: Identificirajte zone povjerenja.

- Korak 4: Identificirajte potencijalne prijetnje i ranjivosti.

- Korak 5: Dokumentirajte model prijetnje.

Preporučeni:

Koje prednosti imaju insajderske prijetnje?

Koje prednosti imaju 'insajderske prijetnje' u odnosu na druge što im omogućuje da mogu napraviti izuzetnu štetu svojim organizacijama? Pouzdani su i imaju ovlašteni pristup vladinim informacijskim sustavima

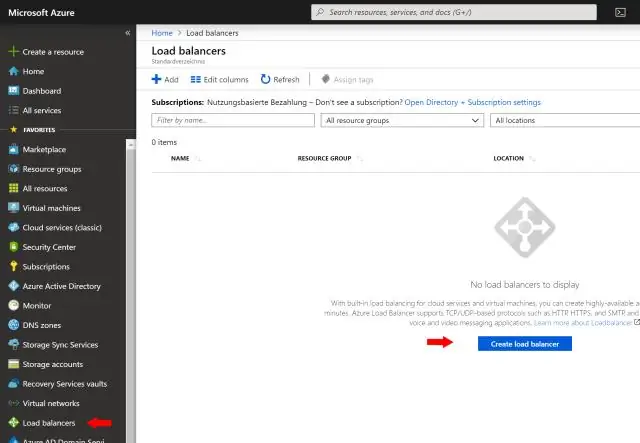

Koje su od sljedećeg vrste balansera opterećenja?

Vrste balansera opterećenja. Elastično balansiranje opterećenja podržava sljedeće vrste balansera opterećenja: balanseri opterećenja aplikacija, balanseri mrežnog opterećenja i klasični balanseri opterećenja. Usluge Amazon ECS mogu koristiti bilo koju vrstu balansera opterećenja. Balanseri opterećenja aplikacija koriste se za usmjeravanje HTTP/HTTPS (ili sloja 7) prometa

Koje su dvije od sljedećeg prednosti VPN-a?

No, osim uloge stvaranja “privatnog opsega računalne komunikacije”, VPN tehnologija ima mnoge druge prednosti: poboljšanu sigurnost. Daljinski upravljač. Dijelite datoteke. Online anonimnost. Deblokirajte web stranice i zaobiđite filtre. Promijenite IP adresu. Bolja izvedba. Smanjite troškove

Koje su unutarnje prijetnje organizaciji?

Unutarnje prijetnje potječu iz unutar organizacije. Primarni sudionici internih prijetnji zaposlenici, izvođači ili dobavljači kojima je posao prepušten vanjskim poduzećima. Glavne prijetnje su prijevare, zlouporaba informacija i/ili uništavanje informacija

Koje su faze upada u prijetnje kibernetičke sigurnosti?

Postoje različite faze koje se tiču upada u kibernetičku sigurnost: Recon. Upad i nabrajanje. Umetanje zlonamjernog softvera i bočno pomicanje