- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:47.

- Zadnja promjena 2025-01-22 17:25.

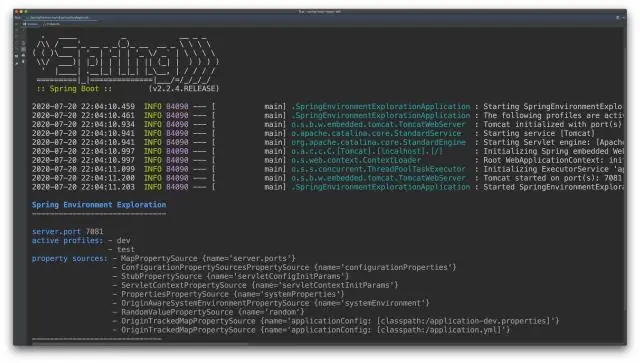

Spring Boot aplikacije lako se može pakirati u JAR datoteke i raspoređeni kao samostalna aplikacije . To radi Proljeće - čizma -maven-dodatak. Dodatak se automatski dodaje u pom. xml jednom Proljeće projekt je kreiran putem Proljeće Initializr kao Maven projekt.

Slično, možete pitati, možemo li implementirati Spring Boot aplikaciju u WebSphere?

Postoje uglavnom dva načina za konfiguraciju i implementirati Spring Boot aplikaciju u IBM Liberty Profilu Primjena Poslužitelj. Ovdje su pristupi mi ćemo eksperimentirati s. Nekad naš Aplikacija Spring Boot radi u IBM Liberty Profile, hoćemo zatim rasporediti the primjena u IBM-u WebSphere aplikacija Poslužitelj 8.5.

Isto tako, treba li proljetnom pokretanju aplikacijski poslužitelj? U mojoj teoriji opružna čizma može pokretati java web primjena samostalan. Kaže da ima vlastiti ugrađeni spremnik servleta i da može koristiti sam JNDI. Prije sam napravio ratnu datoteku ( Proljeće -mvc, sigurnost, gradle izgrađen), ali Proljetna čizma assemble jar datoteku i ona radi na bilo kojem stroju koji ima JVM.

Ovdje, možemo li implementirati Spring Boot aplikaciju u Tomcat?

Postavite a Aplikacija Spring Boot u Mačak . Postavljanje aplikacija je teško. Često vas potreban pristup konzoli poslužitelju s kojeg vas izvucite najnoviji kod i zatim ručno instancirajte u svoj spremnik.

Je li opružna čizma dobra za proizvodnju?

Proljetna čizma ima za cilj biti proizvodnja spreman, prema zadanim postavkama. To znači da se isporučuje s koristan zadane postavke izvan okvira koje se mogu poništiti, ako je potrebno. Prema zadanim postavkama, Proljetna čizma pruža ugrađenu Apache Tomcat verziju.

Preporučeni:

Kako se implementira digitalni potpis?

Za izradu digitalnog potpisa, softver za potpisivanje - kao što je program za e-poštu - stvara jednosmjerni hash elektroničkih podataka koji se trebaju potpisati. Privatni ključ se tada koristi za šifriranje hash-a. Šifrirani hash - zajedno s drugim informacijama, kao što je algoritam za raspršivanje - je digitalni potpis

Kako se metoda implementira u Android Studio?

Implementirajte metode sučelja ili apstraktne klase Na izborniku Kod kliknite Implementiraj metode Ctrl+I. Alternativno, možete desnom tipkom miša kliknuti bilo gdje u datoteci klase, zatim kliknuti Generiraj Alt+Insert i odabrati Metode implementacije. Odaberite metode za implementaciju. Kliknite OK

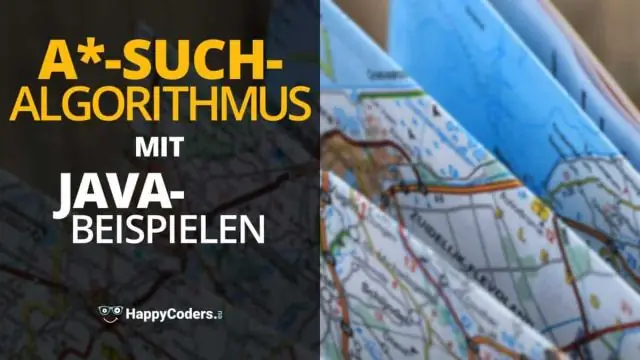

Kako Python implementira Dijkstrin algoritam?

Kako implementirati Dijkstrin algoritam u Pythonu Iz svakog od neposjećenih vrhova odaberite vrh s najmanjom udaljenosti i posjetite ga. Ažurirajte udaljenost za svaki susjedni vrh, posjećenog vrha, čija je trenutna udaljenost veća od zbroja i težine brida između njih. Ponavljajte korake 1 i 2 dok ne posjetite sve vrhove

Kako se implementira virtualizacija?

Sloj virtualizacije umeće se unutar OS-a kako bi se particionirali hardverski resursi za više VM-ova za pokretanje svojih aplikacija u više virtualnih okruženja. Za implementaciju virtualizacije na razini OS-a potrebno je stvoriti izolirana okruženja za izvršavanje (VM) na temelju jedne jezgre OS-a

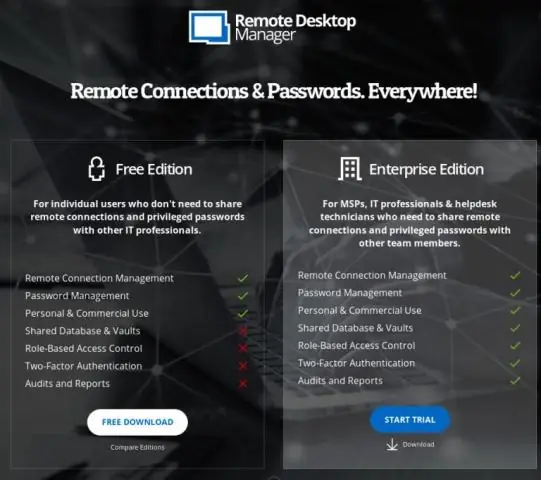

Kako se implementira kontrola pristupa temeljena na ulogama?

Kontrola pristupa temeljena na ulogama preuzima privilegije povezane sa svakom ulogom u tvrtki i preslikava ih izravno u sustave koji se koriste za pristup IT resursima. Ispravno implementiran, korisnicima omogućuje obavljanje aktivnosti - i to samo onih aktivnosti - koje im je dopuštena ulogom